Pubblicato il nuovo Rapporto Nazionale PID Cyber Check, un’analisi approfondita sul livello di sicurezza informatica delle imprese italiane, basata su un questionario di autovalutazione promosso dall’Osservatorio sulla Cybersecurity. Il sondaggio, disponibile online, ha coinvolto 2.928 imprese e...

NEWS & EVENTS

BLOGS & VIDEOS

SERVICES

|

The service shows a 3D representation of network traffic related to attacks on a honeypot in Pisa. In addition, the... |

The service aims at offering a representation of the Cybersecurity domain through the creation of a controlled... |

The service analyzes a DNS request log and detects if there are domain names which can be generated by a Domain... |

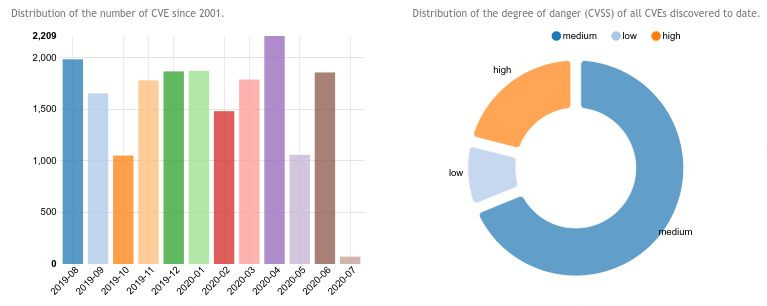

This service collects data related to public available exploits. The database is updated daily through the official... |